透明传输的原理和应用场景可以从多个角度进行解析。

一、 透明传输介绍

1. 透明传输的原理

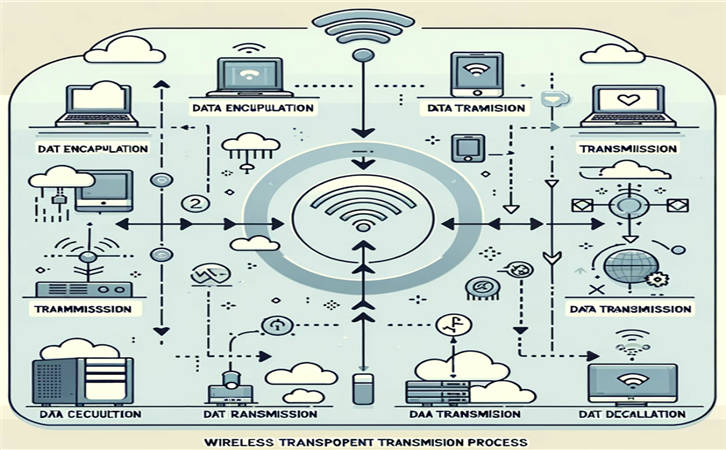

透明传输( Transparent Transmission)是指在数据传输过程中,对外界完全透明,即不需要关注传输过程以及传输协议,最终目的是要把传输的内容原封不动地传递给接收端,发送和接收的内容完全一致。

在无线模块中,透明传输通常是通过特定的技术和机制来实现的。无线模块被配置为透明传输模式,无论发送端发送什么数据,无线模块都会将其原封不动地转发给接收端。这种传输方式下,数据被封装成特定的帧格式,并通过无线信道发送给接收端。

二层协议透明传输的基本原理是:二层协议报文进入骨干网时,骨干网的边缘设备替换原始二层协议报文的组播目的MAC地址为特定的组播MAC地址,以防止二层协议报文在骨干网边缘设备上被错误处理。

透明传输还依赖于各种技术和协议,其中加密技术是实现透明传输的重要手段之一。通过使用加密算法,可以将数据转化为密文,从而确保数据传输的安全性。

2. 透明传输的应用场景

透明传输技术在远程维护、远程教育和远程办公等场景中具有重要意义。用户可以通过网络远程访问和控制位于其他地方的计算机、设备或系统。

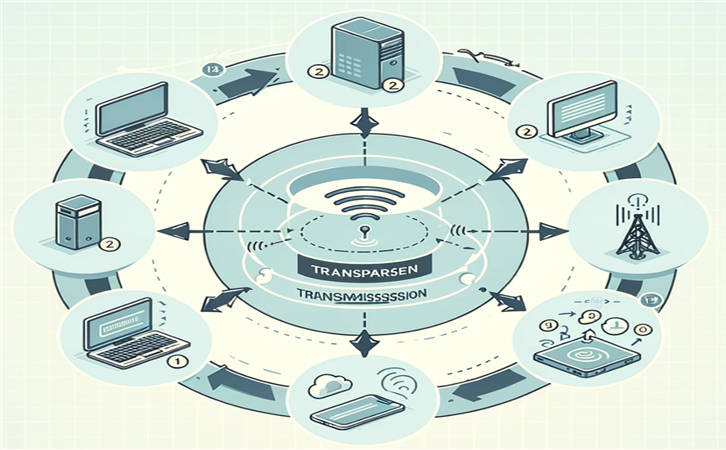

在互联网和局域网等各类网络中,透明传输技术被广泛应用。它支持多种传输方式,如点对点传输和广播传输,适用于不同的网络环境和应用场景。

透明传输技术在物联网行业中也有广泛应用。例如,在电力监测、新能源系统监测、工业现场PLC数据传输、消防监控、智慧农业、气象监控、水利系统远程监控、智能家居等领域,透明传输技术能够有效地保证数据的完整性和准确性。

在云计算和电子商务领域,透明传输技术也被广泛应用。它能够提高网络的可靠性和可用性,确保数据传输的安全性。

透明传输技术支持异构网络的互联,降低网络通信的复杂性,提高数据传输的可靠性。

透明传输技术在多个领域中都有广泛的应用,其核心原理是确保数据在传输过程中不受任何限制或干预,直接从发送方到接收方,无需用户或系统进行额外的处理或修改。

二、 通过加密技术确保透明传输过程中的数据安全性

通过加密技术确保透明传输过程中的数据安全性,可以采用以下几种方法:

- 使用先进的加密算法:透明加密技术采用先进的加密算法,确保数据在传输和存储过程中始终处于加密状态,从而有效防止非法访问和篡改。常用的加密算法包括对称加密、非对称加密、混合加密、散列函数、数字签名和安全套接层(SSL)等。

- 结合HTTPS协议:HTTPS协议通过非对称加密和对称加密相结合的方式,确保数据传输的安全性。首先,客户端从服务器获取证书并进行校验,然后生成一个对称密钥,并用证书中的公钥进行加密,发送给服务器。服务器接收到这个请求后,用私钥进行解密,得到该对称密钥。之后,客户端和服务器使用这个对称密钥进行数据的加密和解密通信,确保数据在传输过程中的机密性和完整性。

- 实现细粒度访问控制:透明加密技术可以与访问控制和权限管理系统相结合,实现对数据的细粒度访问控制。这意味着即使数据在传输过程中被截获,攻击者也无法解密和获取其中的敏感信息。

- 使用会话密钥:在数据传输阶段,客户端和服务器使用会话密钥进行加密和解密通信数据,确保数据在传输过程中的机密性和完整性。这种方法可以防止中间人攻击和窃听等安全威胁,从而保障网络通信的安全性。

- 附加特征码进行单行加密:发送者对自己要发送的数据进行单行加密,计算出数据的特征码,并使用自己的私钥将该段特征码进行加密,然后将其特征码附加至数据的尾部,之后再使用对称加密进行整体加密。

三、 透明传输物联网数据如何保证完整性

在物联网行业中,透明传输技术通过多种方式确保数据的完整性和准确性。首先,透明传输技术(也称为透传)指的是在数据传输过程中,通过无线方式将数据原封不动地传输到最终接收者手里,仿佛传输过程是透明的一样。这种技术通过高效的无线通信模块实现,确保数据在传输过程中不发生任何形式的改变,从而保证了数据的完整性和准确性。

此外,为了进一步提高数据的安全性和准确性,物联网系统通常采用加密算法、访问控制和数据完整性校验等安全措施。这些措施可以有效防止数据在传输过程中被篡改或丢失,确保数据的真实性和一致性。例如,设备指纹、时间戳、身份验证和消息完整性等多维度校验手段,可以最大程度地确保传送数据的正确性。

物联网系统还需要建立一套严格的数据质量管理流程,以应对数据可能存在的不完整、不准确和不一致性问题。通过高度准确和快速的异常检测,可以及时发现并纠正数据中的错误,从而保持数据的高质量。

四、 透明传输技术的具体实现方式

在云计算和电子商务领域中,透明传输技术的具体实现方式主要包括以下几种:

- 加密技术:通过使用加密算法和数字签名技术,可以保护数据在传输过程中的安全性和可靠性。加密将数据转化为不可读的格式,只有拥有相应密钥的接收方才能解密并获取原始数据。

- 数据压缩:通过压缩数据,可以减小数据传输的大小,从而提高传输效率。常见的数据压缩算法包括ZIP、GZIP等。

- 封装成帧:在数据链路层上传输的数据包称为帧,数据链路层以帧为单位传输和处理数据。这种方法通过在发送端扫描整个信息字段,并在接收端确定边界后对比特流进行扫描,以实现透明传输。

- 透传模块:透传模块在传输过程中对外界透明,即不显示其传送网络的存在,只负责将需要传送的业务传送到目的节点,同时保证传输的质量。

- 虚拟化技术:通过虚拟化技术,可以实现设备和网络对用户的透明性,这是云计算和物联网技术结合的重要先决条件。

- 综合措施:在云计算中实现数据的透明性还需要通过确保数据的可访问性、完整性、审计和透明审查、合规性及隐私保护等多方面的综合措施来实现。

五、 异构网络透明传输技术如何降低网络通信复杂性

在异构网络互联中,透明传输技术通过以下几种方式降低了网络通信的复杂性:

- 数据准确性和无损传输:透明传输确保接收方收到的数据与发送方发送的数据完全一致,不会引入任何数据损失或丢失。这意味着在异构网络中,无论数据类型、长度或格式如何,都能够被无差错地传输和接收,从而减少了网络通信中的错误处理和重传机制的复杂性。

- 动态跳频技术:透明传输采用动态跳频技术,这种技术具有环境适应性强、有效避免干扰的特点。在异构网络中,动态跳频可以有效地减少信号干扰,提高数据传输的稳定性和可靠性,从而简化了网络管理和故障排查的过程。

- 广泛的应用前景:透明传输不仅可以满足各种类型的数据传输需求,而且可以有效地保证数据的完整性和准确性。这使得在异构网络中,透明传输技术可以统一不同设备和协议之间的通信方式,减少了多协议协调和兼容性的复杂性。

- 无感知传输:透明传输的一个重要目标是对用户来说是无感知的。这意味着在异构网络中,用户不需要关心数据传输的具体细节,只需确保数据能够顺利传输即可。这大大降低了用户对网络配置和管理的需求,简化了网络使用和维护的复杂性。

六、 透明传输技术的应用案例

透明传输技术在远程访问和控制领域的最新应用案例包括无线模块透明传输技术在物联网中的应用。这种技术利用射频技术、集成电路、自动控制和无线数据通讯技术,支持智慧城市、智慧农业和智慧工厂等多种场景。

具体来说,无线串口模块通过透明传输技术实现了远程控制和监控,提高了设备的灵活性和可用性。透明传输的配置方法和实现原理,这种技术可以将有线以太网信号转换为无线信号,从而实现更灵活的网络连接。